Netzwerk

Aufbau sicherer IT-Netzwerke – Die essenziellen Hardware-Komponenten der Infrastruktur

In der modernen Geschäftswelt ist ein gut strukturiertes und sicheres IT-Netzwerk von entscheidender Bedeutung. Die reibungslose Kommunikation, der Zugriff auf Ressourcen und die Gewährleistung der Datensicherheit hängen von einer robusten Netzwerkinfrastruktur ab.

In diesem Artikel werfen wir einen Blick auf die essenziellen Hardware-Komponenten, die die Grundlage eines sicheren IT-Netzwerkes bilden.

Router – Das Herzstück des Netzwerks

Der Router ist das Herzstück eines jeden Netzwerkes. Er ermöglicht die Verbindung zwischen dem internen Netzwerk und dem Internet.

Die Hauptaufgabe des Routers besteht darin, den Datenverkehr zu steuern und sicherzustellen, dass Datenpakete die richtige Zieladresse erreichen. Moderne Router verfügen über Firewall-Funktionen, die den Datenverkehr überwachen und unerwünschte Zugriffe blockieren. Diese Schutzmechanismen sind unerlässlich, um das Netzwerk vor externen Bedrohungen zu sichern.

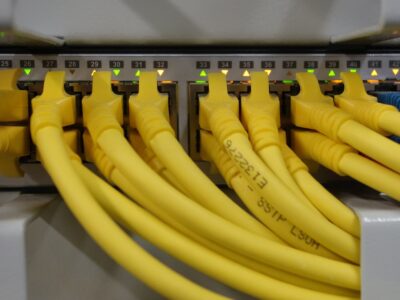

Switches – Zentrale Verbindungsknoten

Switches sind zentrale Verbindungsknoten im Netzwerk. Sie dienen dazu, die verschiedenen Geräte im Netzwerk miteinander zu verbinden, sei es Server, Arbeitsplatzrechner, Drucker oder andere Netzwerkgeräte. Im Gegensatz zu Hubs leiten Switches den Datenverkehr gezielt an das entsprechende Ziel weiter, was zu einer effizienteren und schnelleren Datenübertragung führt. Moderne Switches unterstützen auch Virtual LANs (VLANs), um das Netzwerk in logische Segmente zu unterteilen und den Datenverkehr zu segmentieren.

Server – Zentrale Dienste und Ressourcen

Server sind essentielle Hardware-Komponenten, die zentrale Dienste und Ressourcen im Netzwerk bereitstellen. Sie können verschiedene Rollen übernehmen, wie Dateiserver, Druckserver, E-Mail-Server, Groupware-Server und vieles mehr.

Die Sicherheit der Server ist von größter Bedeutung, da sie oft sensible Informationen und kritische Dienste beherbergen. Eine regelmäßige Aktualisierung der Software und eine effektive Zugriffskontrolle sind unerlässlich, um die Server vor unbefugten Zugriffen zu schützen.

Firewall – Schutz vor unerlaubten Zugriffen

Die Firewall ist eine der wichtigsten Hardware-Komponenten für die Sicherheit eines Netzwerkes. Sie agiert als erste Verteidigungslinie und überwacht den Datenverkehr zwischen dem internen Netzwerk und dem Internet.

Eine gut konfigurierte Firewall kann potenziell schädlichen Datenverkehr erkennen und blockieren, bevor er das Netzwerk erreicht. Es gibt verschiedene Arten von Firewalls, darunter Netzwerk-Firewalls, die den gesamten Datenverkehr überwachen, und Host-Firewalls, die den Datenverkehr für einzelne Geräte kontrollieren.

Wireless Access Points – Drahtlose Konnektivität

In vielen Netzwerken sind Wireless Access Points (WAPs) vorhanden, um drahtlose Konnektivität für mobile Geräte wie Laptops, Smartphones und Tablets bereitzustellen. Die Sicherheit von WAPs ist von großer Bedeutung, da ungesicherte drahtlose Netzwerke anfällig für Angriffe sind.

Die Verwendung von Verschlüsselungstechnologien wie WPA2 (Wi-Fi Protected Access 2) ist entscheidend, um den drahtlosen Datenverkehr vor unbefugtem Zugriff zu schützen.

Netzwerkspeicher (NAS) – Zentralisierte Datenspeicherung

Netzwerkspeicher oder Network Attached Storage (NAS) bieten eine zentralisierte Datenspeicherung für das gesamte Netzwerk. Sie ermöglichen es, wichtige Daten und Informationen an einem sicheren Ort zu speichern und auf diese von verschiedenen Geräten im Netzwerk zuzugreifen. NAS-Geräte können mit RAID (Redundant Array of Independent Disks) konfiguriert werden, um die Datensicherheit und Verfügbarkeit zu erhöhen.

Ein sicheres IT-Netzwerk ist die Grundlage für den reibungslosen Betrieb und den Schutz von Daten und Informationen. Die Auswahl der richtigen Hardware-Komponenten, wie Router, Switches, Firewalls, Wireless Access Points, NAS und Server, ist von entscheidender Bedeutung, um eine stabile und sichere Netzwerkinfrastruktur aufzubauen.

Neben der Auswahl geeigneter Hardware ist es ebenso wichtig, die Systeme regelmäßig zu aktualisieren, Sicherheitsrichtlinien zu implementieren und ein Bewusstsein für Sicherheitsbest-practices im gesamten Netzwerk zu fördern.

Eine gut geplante und durchdachte Netzwerkinfrastruktur ermöglicht es Unternehmen und Organisationen, den heutigen Anforderungen an Sicherheit, Leistungsfähigkeit und Flexibilität gerecht zu werden.